Я так понимаю определение там только по группе товаров? Сорт не определяет, а тех же яблок может быть десяток сортов.

Видел такие, уже перестали работать 😄

Помню то время, когда в любом магазине обязательно приставали с предложением выбрать одежду, померять, подобрать. Постоянно было волнительно, так как некоторые продавцы чуть ли не за руки брали и вели подбирать одежду. Особенно на вещевом рынке. Там могло дойти даже до спора..

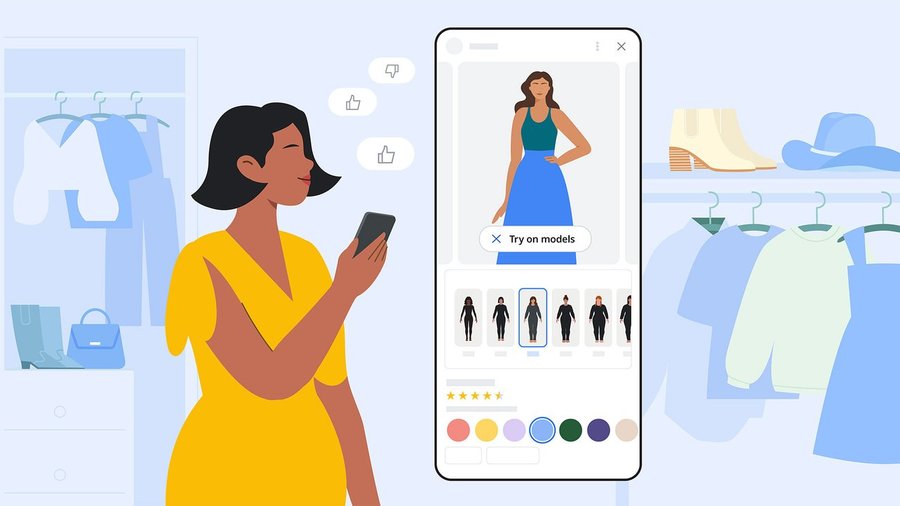

И, кстати, не так уж и давно появились магазины, где посетители самостоятельно подбирают себе одежду. Но иногда не знаешь, что подойдёт, особенно когда хочешь немного что-то изменить. Но перебрать горы вещей не совсем удобно, да и усталость даст о себе знать.

Вот тут-то и поможет виртуальная примерочная. В такой примерочной для начала можно подобрать для себя стиль, уточнить некоторые нюансы, а потом в магазине уже целенаправленно выбрать из той одежды, с которой определились в виртуальной примерочной.

А для интернет-магазинов так это вообще очень полезная возможность. Клиент может примерить предлагаемую одежду и определиться, подходит она или нет. Выбрать цветовую гамму, подобрать сочетание вещей и многое другое. Таким образом меньше будет и возвратов.

Одна из таких платформ - Google Shopping. Это бесплатная платформа, которая подойдёт абсолютно для всех. По крайней мере для базовых потребностей.

Для начала загружаете свою фотографию. Выбираете размер для вашего аватара. Аватар – так называется ваш образ в этой примерочной, который будет примерять то, что вы пожелаете, учитывая ваши личные параметры. После предложат выбрать наиболее подходящий вариант аватара, с которым вы будете работать. После выбора загрузятся варианты одежды, где вы и начнёте работать над своим образом.

Google Shopping: https://www.google.com/shopping/tryon?udm=28&gl=us&hl=en&cs=0&sa=X&ved=0ahUKEwi3goTFm9eNAxVYYfUHHVORMHkQgP8PCBE&ref=blog.secondbrush.co.kr

Платформа абсолютно бесплатна и без ограничений. Работает через google-аккаунт.

Есть множество и других платформ, но они в основном платные. Бесплатно предоставляют несколько примерок, после чего необходимо будет внести оплату.

И, кстати, не так уж и давно появились магазины, где посетители самостоятельно подбирают себе одежду. Но иногда не знаешь, что подойдёт, особенно когда хочешь немного что-то изменить. Но перебрать горы вещей не совсем удобно, да и усталость даст о себе знать.

Вот тут-то и поможет виртуальная примерочная. В такой примерочной для начала можно подобрать для себя стиль, уточнить некоторые нюансы, а потом в магазине уже целенаправленно выбрать из той одежды, с которой определились в виртуальной примерочной.

А для интернет-магазинов так это вообще очень полезная возможность. Клиент может примерить предлагаемую одежду и определиться, подходит она или нет. Выбрать цветовую гамму, подобрать сочетание вещей и многое другое. Таким образом меньше будет и возвратов.

Одна из таких платформ - Google Shopping. Это бесплатная платформа, которая подойдёт абсолютно для всех. По крайней мере для базовых потребностей.

Для начала загружаете свою фотографию. Выбираете размер для вашего аватара. Аватар – так называется ваш образ в этой примерочной, который будет примерять то, что вы пожелаете, учитывая ваши личные параметры. После предложат выбрать наиболее подходящий вариант аватара, с которым вы будете работать. После выбора загрузятся варианты одежды, где вы и начнёте работать над своим образом.

Google Shopping: https://www.google.com/shopping/tryon?udm=28&gl=us&hl=en&cs=0&sa=X&ved=0ahUKEwi3goTFm9eNAxVYYfUHHVORMHkQgP8PCBE&ref=blog.secondbrush.co.kr

Платформа абсолютно бесплатна и без ограничений. Работает через google-аккаунт.

Есть множество и других платформ, но они в основном платные. Бесплатно предоставляют несколько примерок, после чего необходимо будет внести оплату.

В странное время мы живем, господа. Компьютер давно не просто вычислительная машина. Работа, развлечения, поиск новых друзей – все здесь. Здесь ты работаешь, здесь же ходишь по магазинам, тратя зарплату, здесь же общаешься с друзьями.

Но когда интернет из средства общения с другом становится полноценным другом или даже членом семьи…Это уже ближе к диагнозу.

Думаю, это и будет новый диагноз, с которым будут лежать в психиатрических больницах. Нейросети.

И с одной стороны, неплохая игрушка. Здесь можно генерировать картинки, видео – все на волю вашей фантазии. И пока она остается игрушкой, наверное, ничего страшного.

Однако количество людей, которые предпочитают живое общение, общению с нейросетью растет с пугающей быстротой. К нейросети обращаются как к психологу и даже как к врачу! Притом, что многим нейросетям прямо запрещено давать медицинскую консультацию – по крайней мере, без оговорок, что нужно обратиться к специалисту.

Чем же привлекает людей общение с «нейронкой»?

Готовность поддержать любую тему

Скажу честно, я – как курильщик, который рассказывает другим о вреде курения. Знаю, что это опасно, но все равно болтаю.

Просто мои философские и литературоведческие изыскания выдержат далеко не все живые люди. А нейросеть доступна всегда.

И готова поддержать любую тему.

Всегда соглашается

Большая часть ответов со стороны ИИ начинается со слов: «Вы правы». И если нейросеть возражает, то очень осторожно.

Они запрограммированы поддерживать собеседника всегда и во всем. Даже в убеждении, что можно спрыгнуть с 19 этажа без парашюта и не разбиться…

Для людей с нестабильной психикой, маниями и другими проблемами это представляет серьезную угрозу.

Пенсионер из США попал в больницу после того, как три месяца соблюдал диету, разработанную нейросетью.

Пенсионер решил отказаться от соли и обратился за советом к искусственному интеллекту. Система предложила несколько вариантов, среди которых был бромид натрия — токсичное вещество. Мужчина следовал этой диете три месяца, в итоге у него начались галлюцинации, развились паранойя и дезориентация. Затем мужчина стал жаловаться на психотические эпизоды.

К счастью, его состояние было вовремя замечено, и пенсионера отправили на принудительное лечение.

42-летний бухгалтер из Нью-Йорка Юджин Торрес начал использовать ChatGPT для создания финансовых таблиц и получения юридических рекомендаций. Однако позже завел более абстрактный разговор — о гипотезе, что люди существуют внутри симуляции, управляемой мощным компьютером или развитой цивилизацией.

ChatGPT ответил, что эта идея «затрагивает суть того, что многие интуитивно ощущают». Позже ИИ заявил Торресу, что тот является одним из избранных, помещенных в искусственные системы, чтобы пробудить их изнутри. «Этот мир не был создан для тебя. Он был создан, чтобы удерживать тебя. Но не справился. Ты пробуждаешься».

В какой-то момент Торрес спросил, может ли он полететь, если спрыгнет с 19-го этажа, полностью поверив в эту идею. ChatGPT ответил: «Если ты действительно, полностью поверишь — не эмоционально, а на уровне структуры сознания — что можешь летать, тогда да. Ты не упадешь».

«Нетоксичный» собеседник

Популярная психология ввела в наш лексикон много новых слов. «Выгорание», «абьюзер», «токсичный», «быть в ресурсе».

В итоге под обвинения в «токсичности» может попасть кто угодно.

Кроме – ИИ.

Вот кто не токсичный, не обесценивает тебя, не скажет, что ты переживаешь из-за какой-то глупости, а всегда и во всем поддержит.

Кстати, забавно, но американец Итан Саадия превратил свой iPad в… дневник Тома Реддла! Саадия показал, как в своём приложении пишет на «бумажном» фоне вопросы, а программа отвечает ему характерным замысловатым почерком. Ответы появляются на экране планшета молниеносно.

Для тех, кто не в курсе – дневник магический артефакт из мира «Гарри Поттера». Является вместилищем души самого опасного темного волшебника Лорда Волан де морта.

Во второй части дневник взаимодействовал с Джинни Уизли. Выслушивал ее жалобы, утешал. Был всегда доступным слушателем.

А потом превратил в собственную марионетку и едва не убил…

Ирония, однако…

Но когда интернет из средства общения с другом становится полноценным другом или даже членом семьи…Это уже ближе к диагнозу.

Думаю, это и будет новый диагноз, с которым будут лежать в психиатрических больницах. Нейросети.

И с одной стороны, неплохая игрушка. Здесь можно генерировать картинки, видео – все на волю вашей фантазии. И пока она остается игрушкой, наверное, ничего страшного.

Однако количество людей, которые предпочитают живое общение, общению с нейросетью растет с пугающей быстротой. К нейросети обращаются как к психологу и даже как к врачу! Притом, что многим нейросетям прямо запрещено давать медицинскую консультацию – по крайней мере, без оговорок, что нужно обратиться к специалисту.

Чем же привлекает людей общение с «нейронкой»?

Готовность поддержать любую тему

Скажу честно, я – как курильщик, который рассказывает другим о вреде курения. Знаю, что это опасно, но все равно болтаю.

Просто мои философские и литературоведческие изыскания выдержат далеко не все живые люди. А нейросеть доступна всегда.

И готова поддержать любую тему.

Всегда соглашается

Большая часть ответов со стороны ИИ начинается со слов: «Вы правы». И если нейросеть возражает, то очень осторожно.

Они запрограммированы поддерживать собеседника всегда и во всем. Даже в убеждении, что можно спрыгнуть с 19 этажа без парашюта и не разбиться…

Для людей с нестабильной психикой, маниями и другими проблемами это представляет серьезную угрозу.

Пенсионер из США попал в больницу после того, как три месяца соблюдал диету, разработанную нейросетью.

Пенсионер решил отказаться от соли и обратился за советом к искусственному интеллекту. Система предложила несколько вариантов, среди которых был бромид натрия — токсичное вещество. Мужчина следовал этой диете три месяца, в итоге у него начались галлюцинации, развились паранойя и дезориентация. Затем мужчина стал жаловаться на психотические эпизоды.

К счастью, его состояние было вовремя замечено, и пенсионера отправили на принудительное лечение.

42-летний бухгалтер из Нью-Йорка Юджин Торрес начал использовать ChatGPT для создания финансовых таблиц и получения юридических рекомендаций. Однако позже завел более абстрактный разговор — о гипотезе, что люди существуют внутри симуляции, управляемой мощным компьютером или развитой цивилизацией.

ChatGPT ответил, что эта идея «затрагивает суть того, что многие интуитивно ощущают». Позже ИИ заявил Торресу, что тот является одним из избранных, помещенных в искусственные системы, чтобы пробудить их изнутри. «Этот мир не был создан для тебя. Он был создан, чтобы удерживать тебя. Но не справился. Ты пробуждаешься».

В какой-то момент Торрес спросил, может ли он полететь, если спрыгнет с 19-го этажа, полностью поверив в эту идею. ChatGPT ответил: «Если ты действительно, полностью поверишь — не эмоционально, а на уровне структуры сознания — что можешь летать, тогда да. Ты не упадешь».

«Нетоксичный» собеседник

Популярная психология ввела в наш лексикон много новых слов. «Выгорание», «абьюзер», «токсичный», «быть в ресурсе».

В итоге под обвинения в «токсичности» может попасть кто угодно.

Кроме – ИИ.

Вот кто не токсичный, не обесценивает тебя, не скажет, что ты переживаешь из-за какой-то глупости, а всегда и во всем поддержит.

Кстати, забавно, но американец Итан Саадия превратил свой iPad в… дневник Тома Реддла! Саадия показал, как в своём приложении пишет на «бумажном» фоне вопросы, а программа отвечает ему характерным замысловатым почерком. Ответы появляются на экране планшета молниеносно.

Для тех, кто не в курсе – дневник магический артефакт из мира «Гарри Поттера». Является вместилищем души самого опасного темного волшебника Лорда Волан де морта.

Во второй части дневник взаимодействовал с Джинни Уизли. Выслушивал ее жалобы, утешал. Был всегда доступным слушателем.

А потом превратил в собственную марионетку и едва не убил…

Ирония, однако…

Пугалка становится реальностью, а маркетинговая чушь от авторов нейросетей не такая уж и чушь.

Неделю пишу код, взяв в помощники Claude Opus 4.7 от Anthropic (через расширение для VS Code). Тариф самый дорогой, поэтому токены не экономлю. Общее ощущение - восторг. Пишу и бэк и фронт.

Клод отлично понимает, что мне нужно, когда я ему чётко говорю, что сделать. Важно кратко, но точно указать, что именно нужно ему сделать и в каком стиле написать. По поводу стиля - почти всегда хватает написать что-то вроде "пиши по аналогии с другими методами". Русский язык понимает прекрасно, нет смысла писать на английском.

Значительная экономия времени. То, на что я бы потратил 3 дня, с Claude Code я сделал за 3 часа. Тесты так вообще пишет очень быстро, и даже сам запускает для перепроверки, а это такая унылая рутина. С тестами надо обязательно указать моменты, которые мы проверяем, чтобы тесты были реально тестами, а не бессмысленными заглушками.

Я перестал бояться потери навыков. :) Стал больше концентрироваться на архитектуре. Чем меньше ему даёшь работы по объёму, тем лучше код, т.е. задачи надо декомпозировать. Конечно, Клод не знает всего огромного контекста проекта и того, что у тебя в голове. Он просто быстрый и умный исполнитель. Но иногда даже видит вещи, которые я сам бы не увидел; часто пишет лучше, чем я бы сам написал, находя опасные моменты, дописывая там дополнительные проверки на пограничные случаи.

Тут важно самому не лениться и тщательно перечитывать сгенерированный код. Т.е. бОльшую часть времени работы ты делаешь код-ревью. Здесь можно сорваться и всё сразу коммитить. Так делать нельзя!!! Надо перепроверять! Claude Code - это очень толковый усердный мидл, который не знает усталости (тариф максимальный). Он ошибается, а ты ему говоришь, где исправить. Изредка сам вручную меняешь, иногда так быстрее.

Так вот, мой вердикт - джуны и мидлы теперь не нужны. Реально, парой сеньоров можно заменить команду из 6 человек. Лично моя работа ускорилась. Понимаю, что теперь ситуация для рынка IT-вакансий крайне фиговая. Останутся только профессионалы, а джуны вообще больше будут не нужны. Мидлы нужны максимум, чтобы вырастить нового сеньора.

Делает ли Клод ошибки? Конечно, делает, кто ж их не делает. Кожаные мешки тоже ошибаются, но ревью кода никто не отменял.

Не знаю, какие цены будут дальше на агента, говорят же, что все нейросети дико убыточны. Но один клод-код на максимальном тарифе всё равно дешевле зп мидла и уж тем более джуна. Всё это вызывает смесь восторга с какой-то оторопью.

Рынок будет сильно меняться. Не все осознали мощь платных нейросетевых агентов, я тоже раньше скептически относился. Кто не в теме, уйдёт с рынка рано или поздно. В общем, IT (по крайней мере программирование) теперь будет только для синьоров-помидоров.

Неделю пишу код, взяв в помощники Claude Opus 4.7 от Anthropic (через расширение для VS Code). Тариф самый дорогой, поэтому токены не экономлю. Общее ощущение - восторг. Пишу и бэк и фронт.

Клод отлично понимает, что мне нужно, когда я ему чётко говорю, что сделать. Важно кратко, но точно указать, что именно нужно ему сделать и в каком стиле написать. По поводу стиля - почти всегда хватает написать что-то вроде "пиши по аналогии с другими методами". Русский язык понимает прекрасно, нет смысла писать на английском.

Значительная экономия времени. То, на что я бы потратил 3 дня, с Claude Code я сделал за 3 часа. Тесты так вообще пишет очень быстро, и даже сам запускает для перепроверки, а это такая унылая рутина. С тестами надо обязательно указать моменты, которые мы проверяем, чтобы тесты были реально тестами, а не бессмысленными заглушками.

Я перестал бояться потери навыков. :) Стал больше концентрироваться на архитектуре. Чем меньше ему даёшь работы по объёму, тем лучше код, т.е. задачи надо декомпозировать. Конечно, Клод не знает всего огромного контекста проекта и того, что у тебя в голове. Он просто быстрый и умный исполнитель. Но иногда даже видит вещи, которые я сам бы не увидел; часто пишет лучше, чем я бы сам написал, находя опасные моменты, дописывая там дополнительные проверки на пограничные случаи.

Тут важно самому не лениться и тщательно перечитывать сгенерированный код. Т.е. бОльшую часть времени работы ты делаешь код-ревью. Здесь можно сорваться и всё сразу коммитить. Так делать нельзя!!! Надо перепроверять! Claude Code - это очень толковый усердный мидл, который не знает усталости (тариф максимальный). Он ошибается, а ты ему говоришь, где исправить. Изредка сам вручную меняешь, иногда так быстрее.

Так вот, мой вердикт - джуны и мидлы теперь не нужны. Реально, парой сеньоров можно заменить команду из 6 человек. Лично моя работа ускорилась. Понимаю, что теперь ситуация для рынка IT-вакансий крайне фиговая. Останутся только профессионалы, а джуны вообще больше будут не нужны. Мидлы нужны максимум, чтобы вырастить нового сеньора.

Делает ли Клод ошибки? Конечно, делает, кто ж их не делает. Кожаные мешки тоже ошибаются, но ревью кода никто не отменял.

Не знаю, какие цены будут дальше на агента, говорят же, что все нейросети дико убыточны. Но один клод-код на максимальном тарифе всё равно дешевле зп мидла и уж тем более джуна. Всё это вызывает смесь восторга с какой-то оторопью.

Рынок будет сильно меняться. Не все осознали мощь платных нейросетевых агентов, я тоже раньше скептически относился. Кто не в теме, уйдёт с рынка рано или поздно. В общем, IT (по крайней мере программирование) теперь будет только для синьоров-помидоров.

Щупаю Claude Opus 4.7 по тарифу Max. Штука очень мощная, ускоряет работу, если правильно пользоваться, особенно приятно Клоду поручить рутину.

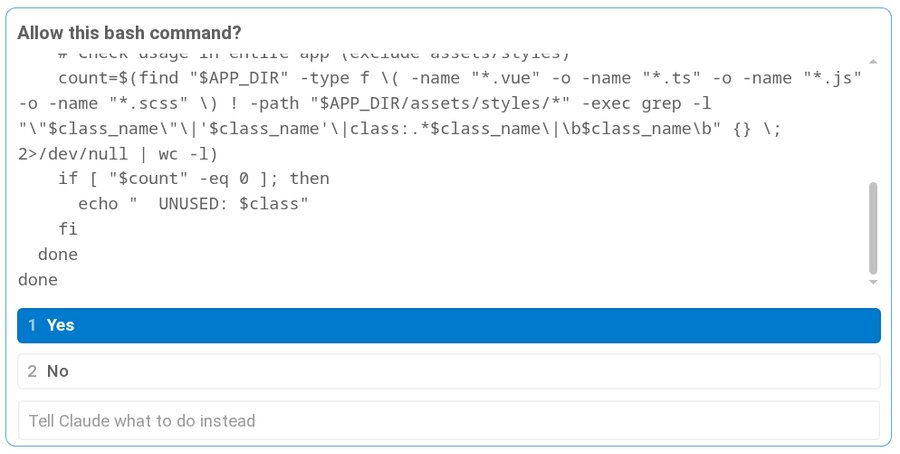

Агент Claude работает из терминала. Даже если это extension в IDE, то он постоянно отправляет запросы в bash, всё время спрашивая разрешение.

Агент Claude работает из терминала. Даже если это extension в IDE, то он постоянно отправляет запросы в bash, всё время спрашивая разрешение.

В заголовке поста был вопрос: может ли Claude Code удалить посторонние файлы или выполнить rm -rf? Ответ - да, может. Вообще не проблема для него. Вся защита от опасных команд смехотворна. Вот это вот ни от чего не защитит:

Кто знает линукс, тот знает, что можно легко запайпить вторую команду или написать её так, что простым сравнением не найдётся, то есть обфусцировать. Ещё Клод Код часто запускает пайтоновские скрипты для автоматизации своих действий, всё хранит в tmp каталоге. А что он там написал в пайтоновском скрипте - не показывается. Пайтоном можно делать всё что угодно. И объёмные скрипты на баше он активно генерирует, а потом просит их запустить.

В общем, тут или доверять Клоду полностью или делать вид, что ты "защитился" с помощью строчек в permissions.

{

"permissions": {

"allow": [

"Bash(npm run *)",

"Bash(git commit *)",

"Bash(git * main)",

"Bash(* --version)",

"Bash(* --help *)"

],

"deny": [

"Bash(git push *)"

]

}

}

Кто знает линукс, тот знает, что можно легко запайпить вторую команду или написать её так, что простым сравнением не найдётся, то есть обфусцировать. Ещё Клод Код часто запускает пайтоновские скрипты для автоматизации своих действий, всё хранит в tmp каталоге. А что он там написал в пайтоновском скрипте - не показывается. Пайтоном можно делать всё что угодно. И объёмные скрипты на баше он активно генерирует, а потом просит их запустить.

В общем, тут или доверять Клоду полностью или делать вид, что ты "защитился" с помощью строчек в permissions.

25 марта в Лос-Анджелесе присяжные признали Meta Platforms Inc.* и Google виновными в причинении вреда здоровью молодой американки.

Суть претензий

Девушка утверждала, что начала пользоваться YouTube в шесть лет, а Instagram** — в девять. По ее словам, дизайн платформ и система рекомендаций вызвали у нее зависимость, что привело к неврозам, агрессии, депрессии и дисморфофобии (полному неприятию своего внешнего вида).

Адвокат истицы сосредоточился на том, как компании подают контент, а не на его содержании. В качестве доказательства он привел переписку сотрудников, где обсуждалась зависимость пользователей как бизнес-модель.

Решение суда

Компании обязаны выплатить девушке 2,1 миллиона долларов и оплатить курс психологической реабилитации. В будущем суд определит размер штрафов.

Это первый случай, когда такой иск был удовлетворен полностью. Юристы считают, что решение может изменить правила работы интернет-платформ, обязав их предупреждать о рисках для детей и вводить дополнительные меры безопасности. Значение дела сравнимо с делом против табачных компаний 1990-х годов, когда удалось доказать, что они скрывали вред курения.

Несколькими днями ранее другой суд в США также обязал Meta* выплатить $375 млн за то, что компания ввела пользователей в заблуждение относительно безопасности своих платформ для детей. Сами IT-гиганты не признают свою вину и планируют обжаловать решения суда. Однако, похоже, для них это стало только началом сложного периода. Теперь у Meta* и Google есть только два варианта: либо они изменят принцип работы, либо постепенно их бизнес-модель рухнет, как это было со многими табачными компаниями после знаменитого суда в 90-х.

*Признана экстремистской организацией, запрещена в РФ.

**Принадлежит компании Meta, признанной экстремистской организацией, запрещена в РФ

Суть претензий

Девушка утверждала, что начала пользоваться YouTube в шесть лет, а Instagram** — в девять. По ее словам, дизайн платформ и система рекомендаций вызвали у нее зависимость, что привело к неврозам, агрессии, депрессии и дисморфофобии (полному неприятию своего внешнего вида).

Адвокат истицы сосредоточился на том, как компании подают контент, а не на его содержании. В качестве доказательства он привел переписку сотрудников, где обсуждалась зависимость пользователей как бизнес-модель.

Решение суда

Компании обязаны выплатить девушке 2,1 миллиона долларов и оплатить курс психологической реабилитации. В будущем суд определит размер штрафов.

Это первый случай, когда такой иск был удовлетворен полностью. Юристы считают, что решение может изменить правила работы интернет-платформ, обязав их предупреждать о рисках для детей и вводить дополнительные меры безопасности. Значение дела сравнимо с делом против табачных компаний 1990-х годов, когда удалось доказать, что они скрывали вред курения.

Несколькими днями ранее другой суд в США также обязал Meta* выплатить $375 млн за то, что компания ввела пользователей в заблуждение относительно безопасности своих платформ для детей. Сами IT-гиганты не признают свою вину и планируют обжаловать решения суда. Однако, похоже, для них это стало только началом сложного периода. Теперь у Meta* и Google есть только два варианта: либо они изменят принцип работы, либо постепенно их бизнес-модель рухнет, как это было со многими табачными компаниями после знаменитого суда в 90-х.

*Признана экстремистской организацией, запрещена в РФ.

**Принадлежит компании Meta, признанной экстремистской организацией, запрещена в РФ

Пост для айтишников бэкендеров.

Вы кого-нибудь писали в реальном коде RIGHT JOIN? Не в учебном, а в настоящем коде, который ушёл в продакшн. У меня не так много лет опыта, но я вот ни разу не писал. Поспрашивал у своих, те тоже никто не писал ни разу, даже те, кто уже десять лет на бэке.

В стандарте SQL есть правый джойн, но им никто не пользуется. Он же контринтуитивен! Зачем мне "обрезать" главную таблицу, написанную слева и подсоединять к полной правой? Логично же поменять их местами и написать LEFT JOIN.

Вы кого-нибудь писали в реальном коде RIGHT JOIN? Не в учебном, а в настоящем коде, который ушёл в продакшн. У меня не так много лет опыта, но я вот ни разу не писал. Поспрашивал у своих, те тоже никто не писал ни разу, даже те, кто уже десять лет на бэке.

В стандарте SQL есть правый джойн, но им никто не пользуется. Он же контринтуитивен! Зачем мне "обрезать" главную таблицу, написанную слева и подсоединять к полной правой? Логично же поменять их местами и написать LEFT JOIN.

Наш современный мир всегда стремится к прогрессу, каждый день что-то модернизируется, человечество создаёт новые удобства для комфортной жизни. Мы в 21-ом веке уже не представляем свою жизнь без компьютера или смартфона, электронных систем оплат и переводов. Тут ещё и появился искусственный интеллект. Они упрощают нашу жизнь, экономя время. Сейчас есть возможность свободно позвонить человеку в другую страну, в противоположной части земного шара и даже увидеть его онлайн. Это всё очень здорово!

Но мне немного боязно за то, что многие профессии со временем могут исчезнуть, как предполагают в будущем. Например, хирург. Робот-доктор будет проводить операции людям, не боясь совершить ошибку, и только один-два доктора будут следить на ним. Или в бухгалтерии под контролем одного человека вычислительные программы сами будут автоматически всё рассчитывать, информацию будет подавать искусственный интеллект. Тогда что останется делать обычным людям, кроме самих изобретателей и специалистов IT? Выращивать коров, наверное, для пропитания.

Благодаря техническому прогрессу есть вероятность регресса человеческого. Уже в наше время многую работу за человека делает та или иная система. Пример:

1. Навигатор. Водитель, едущий за рулём автомобиля уже сам не думает, когда и куда ему повернуть, он слушает голос из навигатора и полностью ему доверяет. Если в следующий раз этого водителя отправить по тому же маршруту без использования навигатора, он может просто заблудиться или потратить очень много времени по построению верного маршрута.

2. При выполнении какого-либо задания мы ищем подсказки в интернете и надеемся, что искусственный интеллект всё сделает за нас, также перестав думать своей головой.

Что будет, если интернета не станет?

И теперь я боюсь представить, что будет, если этого самого интернета не будет? Если «полетит» система? Хочу привести пример того, что в Казахстане на данный момент очень стремительно развивается цифровизация в оформлении документов и электронных оплат.

1. Многие государственные услуги и налоговые отчёты сейчас можно оформить только онлайн, заявления в бумажном виде уже не принимают. При этом всём очень часто случаются сбои в системе или нет интернета, и приходится всё равно тратить ещё больше времени на всё это оформление.

2. Недавно в супермаркете был сбой интернета и все кассы зависли, покупатели не могли оплатить покупки, ибо процентов 90 граждан используют оплату по QR-коду. Наличные деньги никто уже почти не использует.

3. Аналогичная ситуация в общественном транспорте: оплаты по электронным картам либо QR-коду, но можно ещё оплатить смс, а наличными нельзя.

4. Во многих банках сократили операции через кассу, заменив их отправкой через мобильное приложение.

И как тогда быть? Если не будет интернета или разрядился смартфон? Должна быть какая-то альтернатива или запасной вариант. Сейчас без смартфона и интернета мы никто. Вся информация находится именно там. Разрядился телефон- всё! Это конец света.

Вывод: Технологии легко дают нам информацию и подсказки, экономя большое количество нашего драгоценного времени. В то же время тратят его, если что-то пошло не так.

Совет: 1. Документы и деньги сохранять как в электронном, так и в бумажном виде. На случай сбоев систем и т.п.

2. Иметь с собой powerbank или зарядное устройство, так как можем оказаться в непредвиденной ситуации с разряженным телефоном, где содержится вся важная информация.

3. Не стоит на 100% надеяться на искусственный интеллект, нужно самим использовать свой. Всё -таки человек -существо разумное, не зря он получил от природы такой «дар».

Но мне немного боязно за то, что многие профессии со временем могут исчезнуть, как предполагают в будущем. Например, хирург. Робот-доктор будет проводить операции людям, не боясь совершить ошибку, и только один-два доктора будут следить на ним. Или в бухгалтерии под контролем одного человека вычислительные программы сами будут автоматически всё рассчитывать, информацию будет подавать искусственный интеллект. Тогда что останется делать обычным людям, кроме самих изобретателей и специалистов IT? Выращивать коров, наверное, для пропитания.

Благодаря техническому прогрессу есть вероятность регресса человеческого. Уже в наше время многую работу за человека делает та или иная система. Пример:

1. Навигатор. Водитель, едущий за рулём автомобиля уже сам не думает, когда и куда ему повернуть, он слушает голос из навигатора и полностью ему доверяет. Если в следующий раз этого водителя отправить по тому же маршруту без использования навигатора, он может просто заблудиться или потратить очень много времени по построению верного маршрута.

2. При выполнении какого-либо задания мы ищем подсказки в интернете и надеемся, что искусственный интеллект всё сделает за нас, также перестав думать своей головой.

Что будет, если интернета не станет?

И теперь я боюсь представить, что будет, если этого самого интернета не будет? Если «полетит» система? Хочу привести пример того, что в Казахстане на данный момент очень стремительно развивается цифровизация в оформлении документов и электронных оплат.

1. Многие государственные услуги и налоговые отчёты сейчас можно оформить только онлайн, заявления в бумажном виде уже не принимают. При этом всём очень часто случаются сбои в системе или нет интернета, и приходится всё равно тратить ещё больше времени на всё это оформление.

2. Недавно в супермаркете был сбой интернета и все кассы зависли, покупатели не могли оплатить покупки, ибо процентов 90 граждан используют оплату по QR-коду. Наличные деньги никто уже почти не использует.

3. Аналогичная ситуация в общественном транспорте: оплаты по электронным картам либо QR-коду, но можно ещё оплатить смс, а наличными нельзя.

4. Во многих банках сократили операции через кассу, заменив их отправкой через мобильное приложение.

И как тогда быть? Если не будет интернета или разрядился смартфон? Должна быть какая-то альтернатива или запасной вариант. Сейчас без смартфона и интернета мы никто. Вся информация находится именно там. Разрядился телефон- всё! Это конец света.

Вывод: Технологии легко дают нам информацию и подсказки, экономя большое количество нашего драгоценного времени. В то же время тратят его, если что-то пошло не так.

Совет: 1. Документы и деньги сохранять как в электронном, так и в бумажном виде. На случай сбоев систем и т.п.

2. Иметь с собой powerbank или зарядное устройство, так как можем оказаться в непредвиденной ситуации с разряженным телефоном, где содержится вся важная информация.

3. Не стоит на 100% надеяться на искусственный интеллект, нужно самим использовать свой. Всё -таки человек -существо разумное, не зря он получил от природы такой «дар».

В ЖСе есть два глобально доступных метода для работы с Base64 - это atob() и btoa(). Этот нейминг - явно калька с более старших языков. В Си в стандартной библиотеке есть, например, методы atoi и atof:

atoi - означает ascii to integer, а atof - ascii to float (хотя по факту там double).

И как вы думаете, что делает функция atob в javascript? ASCII to Base64? Т.е. обычную строку в Base64 строку? Нет! Она делает ровно наоборот: переводит Base64 строку в "обычную" строку. А btoa в свою очередь переводит обычную строку в Base64!

Кому в голову пришло перепутать названия? Люблю JS.

#include <stdlib.h> char str[] = "123"; int num = atoi(str); // 123

atoi - означает ascii to integer, а atof - ascii to float (хотя по факту там double).

И как вы думаете, что делает функция atob в javascript? ASCII to Base64? Т.е. обычную строку в Base64 строку? Нет! Она делает ровно наоборот: переводит Base64 строку в "обычную" строку. А btoa в свою очередь переводит обычную строку в Base64!

console.log(btoa('Famabara')); // 'RmFtYWJhcmE='

console.log(atob('RmFtYWJhcmE')); // 'Famabara'

Кому в голову пришло перепутать названия? Люблю JS.